Claude Code被迫开源?意外泄漏的51万行代码暴露了什么?

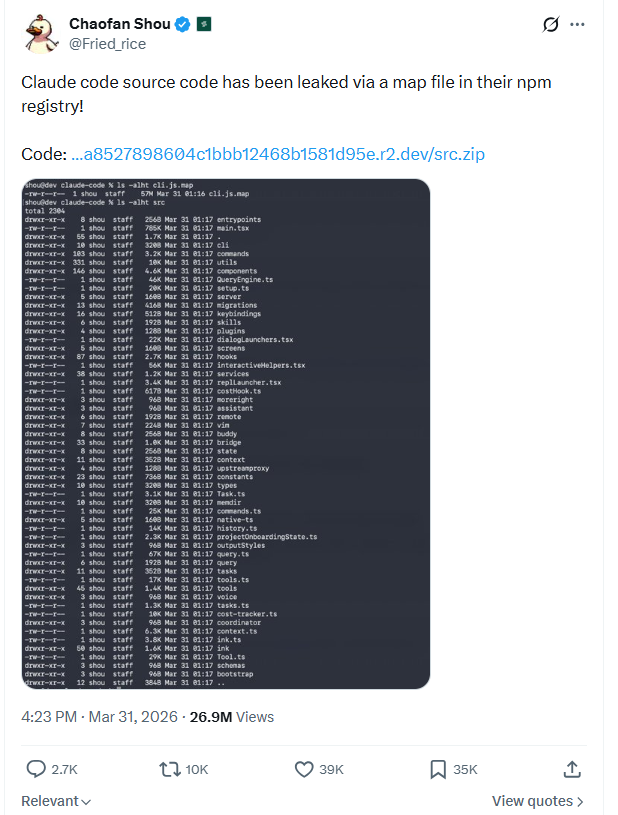

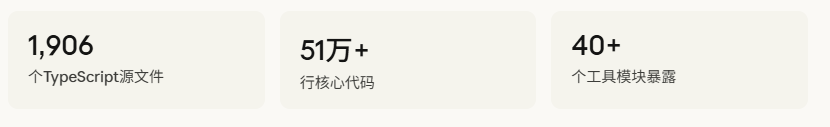

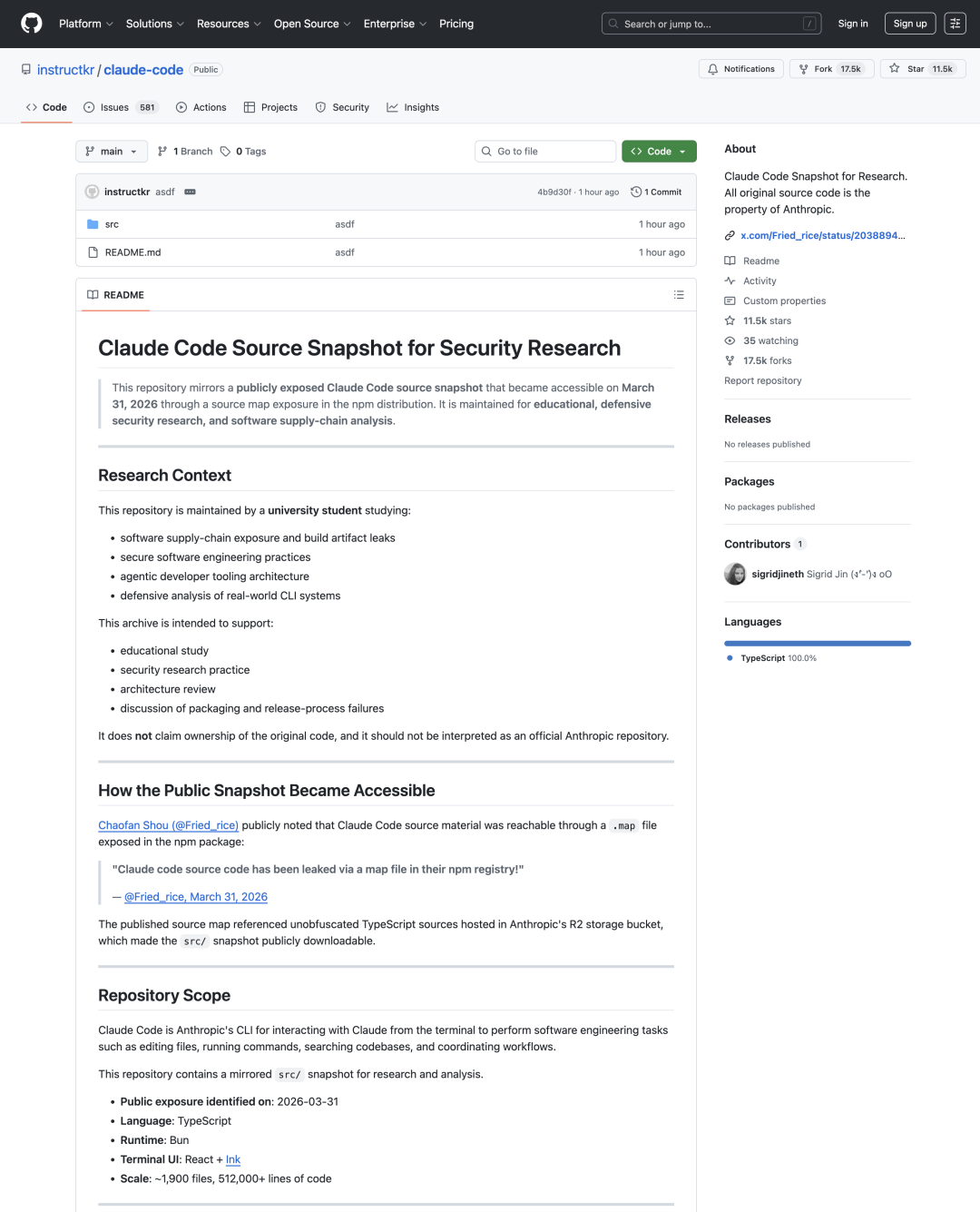

2026年3月31日,安全研究员 Chaofan Shou 在X上发了一条推文,炸翻了整个AI圈:Claude Code 的完整源码,通过 npm 的 sourcemap 文件泄露了。

Claude Code是Anthropic旗下最核心的AI编程产品,能读取整个代码库、编辑文件、执行命令、处理Git工作流——相当于一个可以直接在你终端里工作的AI程序员。

什么是 source map?

工程师在发布代码时,通常会对源码进行压缩和混淆,让它变得人类无法直接阅读。source map是一种调试辅助文件,作用是把压缩后的代码还原成原始可读版本——相当于代码的"高清无码还原本"。它只应存在于开发环境,绝不该出现在面向公众的发布包里。

而这一次,Anthropic发布v2.1.88版本时,把这个57MB的文件直接打包进了npm。提取方式几乎没有门槛:文件本质上是个JSON,不需要反编译,写一段简单脚本就能批量还原出所有源码。

消息传出后数小时内,GitHub上出现了多个镜像仓库,其中一个迅速收获超过2万星标。工程师们彻夜拜读,7小时内就把代码扒了个底朝天。

一、代码里藏着什么?

目前在 GitHub等社区上,人们都在仔细「鉴赏」这份代码,挖出了不少 Anthropic 没打算公开的内容。

KAIROS — 永远在线的后台助手

当前Claude Code是被动响应的CLI工具。但代码中隐藏了一个代号KAIROS的后台守护进程,赋予Agent订阅GitHub Webhook的能力。

更关键的是,它包含一个名为"dream"的记忆整理机制,在用户空闲时自动压缩和巩固长期上下文。这意味着Anthropic的下一步目标,是让Agent从"被动等待"变成"持续运转"。

六级权限验证系统

每一次工具调用,无论是执行Shell命令还是读写文件,都须通过六级权限验证,之后再经过四层决策管道才能真正执行。所有外部命令和插件运行在独立沙箱中。这套安全机制的复杂程度,让社区里的网友们都对Anthropic的工程能力给出了正面评价。

卧底模式(Undercover Mode)

当检测到Anthropic内部员工向公开GitHub仓库提交代码时,该模式自动激活,抹除所有AI生成代码的归属信息,并要求模型"不要暴露你的身份"。

代码中没有强制关闭此功能的开关。这直接触碰了AI透明度的边界,也是引发社区争议最大的发现之一。

愚人节彩蛋 · 电子宠物 Buddy

代码里内置了一套ASCII虚拟宠物系统,18种物种,6种稀有度,甚至有1%掉落率的传奇款设定。时间戳显示其原计划4月1日亮相。

情绪监控

代码底层的遥测(Telemetry)系统显示,Anthropic 非常在意开发者的「挫败感」。该系统会追踪用户是否在终端对Claude爆粗口(匹配ffs、shitty等关键词),以及连续输入continue的频率。

二、对Agent开发者的6大核心启示

表面上,这是一次安全事故。

但问题是——它意外成为了整个 Agent 行业的"公开教案"。51万行代码摆在所有人面前,让很多此前只存在于内部的工程实践,第一次变成了可以被广泛观察、拆解和讨论的对象。

它不仅揭示了顶级 AI Agent 的设计逻辑,更一次性暴露了 Agent 产品的护城河、风险点以及真正该投入的工程能力。

对产品经理、设计师、工程师、独立开发者而言,这绝非简单的 "源码围观",而是关乎未来产品设计与技术选型的关键参考。

- 不要把 “prompt” 当护城河

很多 Agent 开发者默认把复杂的提示词、workflow 或 tool schema 视为核心壁垒。源码泄露显示,Agent 真正的竞争力,集中在工具设计、上下文管理、权限控制、错误恢复、评测体系和用户反馈闭环上。

这些东西,靠复制 prompt 是复制不走的。

- 默认你的 prompt、tool spec、策略代码迟早会被看到

本次泄露事件最值得警惕的教训是:必须按 “全部会泄漏” 的前提设计 Agent。

这要求开发者提前审视:

系统 prompt、工具调用协议、安全策略公开会否引发产品复刻与攻击?代码库有无硬编码敏感信息?日志是否泄露用户隐私数据?

- prompt 泄漏≠系统失守

- 代码泄漏≠凭证失守

- 策略泄漏≠权限失守

若三者任何一个等号成立,说明系统设计过度依赖 "隐藏性",存在致命安全隐患。

- Agent 安全的核心不是 “别泄漏”,而是 “泄漏后仍可控”

传统软件安全有一条黄金法则:不要依赖隐藏性作为核心安全机制。

Claude Code 的六级权限验证、沙箱执行机制,印证的正是这一点:

安全防护的核心不是 "防别人看到怎么做",而是 "即使别人看到了,也做不了什么"—— 让安全机制穿透表层信息,扎根于底层架构设计。

- 源码泄露让很多开发者恍然大悟:一个可用的 Agent 产品,真正的难点不是 "把模型接上",而是解决一系列复杂的工程问题:

- 如何在上下文窗口有限时保留关键信息

- 如何实现长任务的 checkpoint/rollback

- 如何平衡 AI 主动性与用户控制权

- 如何建立科学的评测体系而非单纯依赖 demo 效果

Claude Code 的 "dream" 记忆整理机制、四级决策管道背后,是 Anthropic 在任务切分、上下文压缩、工具调用稳定性、长任务追踪、成本控制和人类接管机制上的长期积累。

- 垂直领域 Agent将成为市场竞争的核心方向

通用 Agent 源码透明化加剧同质化,而垂直领域 Agent 因涉及复杂行业要素难以复制,成为竞争新方向。

如法务、财务、医疗等细分场景 Agent。其核心壁垒在于独特的行业工作流、专有数据、合规要求、审批流程及系统集成,这些难以通过复制源码实现。

- Agent 的可信边界需要被重新审视

Claude Code 的情绪监控功能引发的伦理争议,恰恰暴露了用户知情权被稀释的问题 —— 当 AI 越来越主动(如 KAIROS 后台守护进程),如何在 "AI 帮你整理" 和 "AI 偷偷处理数据" 之间建立信任边界,成为产品设计的核心命题。

源码泄露让用户开始重新审视 Agent 的可信边界,尤其是 coding agent 的用户会追问:

我的代码是否会被上传?

Agent 本地执行了哪些命令?读取了哪些文件?

遥测系统发送了什么数据?系统 prompt 中是否有隐藏策略?

这些疑问倒逼 Agent 产品从 "黑盒好用" 走向 "半透明可审计"。

三、Agent 正在从“提示工程时代”进入“系统工程时代”

Claude Code 的源码泄露,本质上标志着一个转折:

Agent 产品的竞争重心,已经从表层的 prompt 设计,深入到底层的系统工程能力。

决定产品上限的,不再是"提示词写得有多好",而是 runtime 的稳定性、security 的可靠性、evaluation 的科学性,以及 productization 的成熟度。

这也意味着,过去依赖“隐藏”建立的优势,正在快速失效。

对独立开发者而言,这未必是坏消息。

源码的意外曝光,打破了“大厂黑魔法”的叙事——所谓差距,并不来自不可见的技巧,而是可被验证、但需要长期投入的工程能力。

这意味着,小团队依然有机会通过垂直场景深耕和系统能力打磨,在细分领域建立真正的竞争力。

对所有Agent产品开发者而言,这次事件的核心启示只有一句话——

不要把 Agent 的能力建立在"别人看不到"之上,而要建立在"别人看到了也难以复制、难以攻击、难以替代"之上。

该页面包含给搜索引擎使用的静态快照,完整交互内容会在 JavaScript 加载后呈现。